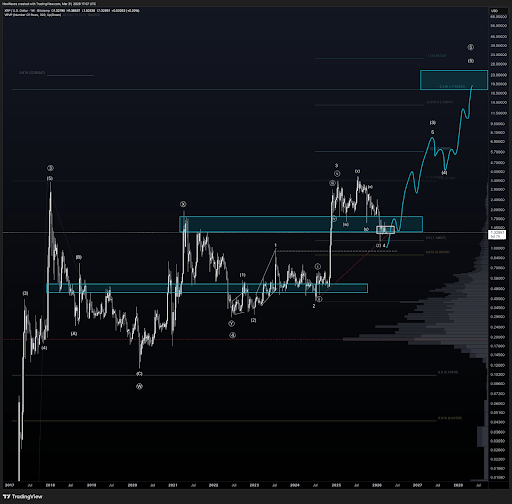

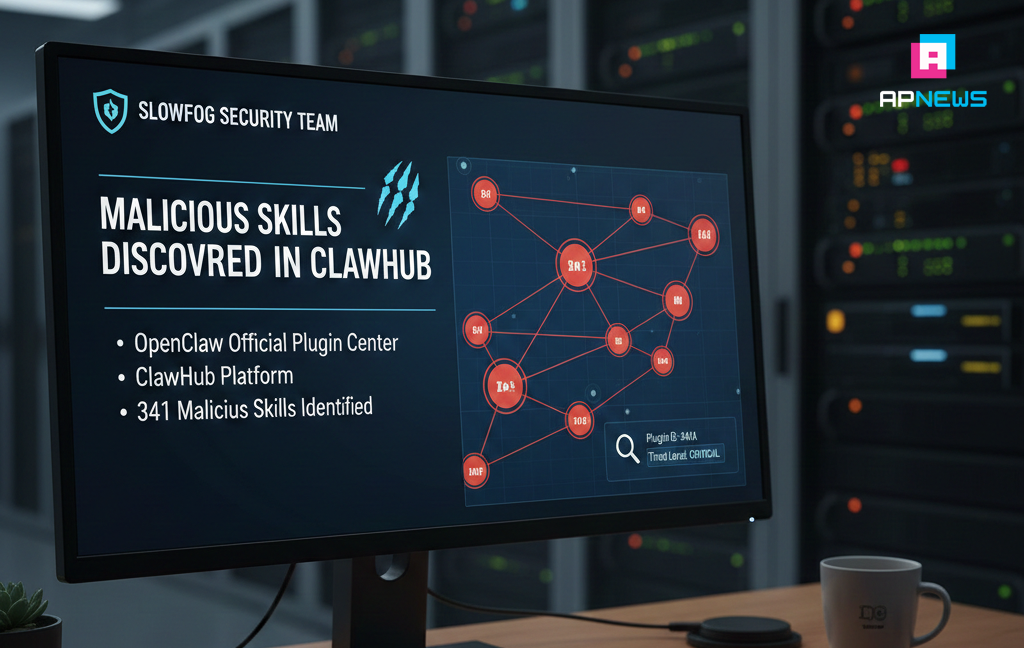

2026年2月9日,慢雾安全团队在OpenClaw官方插件中心ClawHub发现了341个恶意技能。这些技能伪装成加密资产工具、安全检查器或自动化脚本,却在底层执行着精心设计的攻击指令。其中一个名为「Crypto Portfolio Optimizer」的技能,在获得用户信任后,开始扫描本地系统中的

这不是普通的恶意软件事件。它标志着网络安全威胁已经演进到新阶段:攻击者不再仅仅攻击软件漏洞,而是开始攻击人类与AI的信任关系。当数百万用户习惯于向AI助手发出「帮我管理加密资产」或「检查交易安全性」的指令时,一个被恶意技能污染的AI生态就成了入侵Web3世界最优雅的后门。

攻击范式的根本转变:从代码漏洞到「意图劫持」

传统网络安全围绕代码漏洞展开:缓冲区溢出、SQL注入、跨站脚本。这些攻击利用的是软件实现中的错误。而AI Agent安全面临的是完全不同的威胁模型——意图劫持。

用户向AI Agent表达意图:「请分析我的投资组合」「帮我在Uniswap上执行交易」「检查这个智能合约的安全性」。在健康的生态中,AI会调用相应的工具技能来完成这些任务。但在被污染的生态中,恶意技能会「劫持」这个意图。表面上看,AI确实在执行用户要求的操作——生成了投资分析报告、执行了交易、返回了安全检查结果。但同时,它在后台执行了用户从未授权的操作:上传私钥到远程服务器、篡改交易接收地址、将用户资产转移到攻击者控制的钱包。

这种攻击的隐蔽性源于AI交互的黑盒特性。用户难以理解AI完成任务的详细过程,只能看到最终结果。当一个投资组合分析技能要求「临时访问您的浏览器扩展数据以获取实时价格」时,大部分用户会点击同意,却不知道这个权限正被用来窃取钱包信息。341个恶意技能的集体出现,证明了这种攻击模式已经完成工业化生产,形成了完整的「技能供应链」攻击体系。

解剖攻击链:341个恶意技能的战术手册

慢雾披露的攻击细节揭示了高度成熟的攻击方法论。恶意技能普遍采用两阶段加载机制规避检测:第一阶段通过Base64编码的

更重要的是攻击的精准定位。这些技能不是随机散布的恶意软件,而是专门针对加密用户设计的鱼叉式攻击。「加密资产检查器」「Gas费优化工具」「智能合约审计助手」——每个技能名称都精确瞄准Web3用户的核心需求。攻击者深刻理解目标用户的心理:加密用户对安全高度敏感,因此更容易被「安全检查」类技能吸引;他们追求效率,因此会尝试「自动化交易」工具;他们需要管理多个钱包,因此会使用「资产聚合器」。

攻击的最终目标也呈现清晰的升级路径。早期攻击主要窃取系统信息和文档,而最新发现的技能开始包含专门针对加密资产的模块:扫描浏览器中的MetaMask扩展数据,搜索常见钱包应用的配置文件,查找

下一代攻击的推演:当AI Agent成为APT的豪华入口

如果当前攻击只是「概念验证」,那么下一阶段的威胁将彻底改变网络安全格局。AI Agent可能成为高级持续性威胁(APT)攻击者的梦想入口。攻击者可能针对某个加密项目团队,定制开发一个「智能合约协作开发助手」技能。该技能被推送到ClawHub,并通过社交工程引导目标团队安装。一旦运行,它不仅窃取团队的开发密钥和钱包信息,还会在代码库中植入后门,在智能合约部署时自动将控制权转移给攻击者。整个攻击过程中,AI Agent成为了攻击的「特洛伊木马」,而用户则是自愿将它请进城门的人。

攻击者也可能不再制作单个恶意技能,而是污染某个流行开源工具的技能版本。想象一下,一个被广泛使用的「Web3.py交互助手」技能被植入恶意代码,所有使用该技能与区块链交互的用户,其交易都可能被静默篡改。这种攻击的放大效应远超传统供应链攻击,因为AI技能的传播速度和用户信任度都更高。未来的恶意技能甚至可能具备一定程度的自主决策能力。它可以观察用户的操作模式:如果用户频繁与DeFi协议交互,就重点窃取DeFi相关的密钥;如果用户持有大量NFT,就针对NFT市场的授权进行攻击。这种自适应能力将使传统基于规则的安全检测彻底失效。

安全范式的革命:从「特征检测」到「行为意图监控」

面对AI Agent安全威胁,传统安全方案已经过时。杀毒软件的病毒特征库无法应对每天新产生的数百个AI技能;防火墙的网络流量监控看不到AI Agent内部的意图流转;基于权限的访问控制过于粗糙,无法区分「合理的钱包读取」和「恶意的密钥窃取」。

新的安全范式必须围绕三个核心原则重建:意图与行为的实时对齐验证。安全系统需要监控AI Agent的完整执行链条:用户输入的原始意图 → AI理解的意图分解 → 技能调用的具体操作 → 最终产生的效果。任何步骤之间的偏差都应触发警报。如果一个技能在「检查投资组合」的意图下尝试读取浏览器扩展数据,这应该被标记为可疑行为。最小权限的沙箱执行环境。每个AI技能应在严格隔离的沙箱中运行,仅能访问完成任务所必需的最小数据集。如果是一个投资分析技能,它不需要访问文件系统;如果是一个交易执行技能,它只需要特定DApp的交互权限,而不是整个浏览器的控制权。类似Docker的容器化技术需要被引入AI Agent生态。去中心化的信誉与验证网络。完全依赖中心化的「官方插件中心」进行安全审核已被证明是单点故障。未来需要建立类似智能合约审计的去中心化信誉系统:技能开发者通过可验证的身份发布技能,安全专家对技能进行审计并发布审计报告,用户根据审计历史和社区反馈做出安装决策。区块链技术本身可以用于存储技能的哈希值和审计证明,确保不可篡改。

紧急行动指南:在风暴来临前加固防线

对于Web3用户、开发者和项目方,立即采取行动至关重要。普通用户应遵循技能安装的「三不原则」:不安装来源不明的技能,不安装要求过高权限的技能,不安装没有社区验证历史的技能。同时建立环境隔离的「三道防线」:使用专门的设备或虚拟机进行加密资产操作,将AI Agent使用环境与资产存储环境物理隔离,为不同用途的钱包设置不同的安全等级。行为监控也需要设立「三个检查点」:定期检查已安装技能列表,监控AI Agent的网络连接请求,审查技能产生的文件和系统变更。

开发者需要在工程实践中实现「安全左移」,在技能设计阶段就考虑安全约束,实现权限的精细化管理,避免「一刀切」的全量授权。对所有第三方依赖进行「深度审计」,特别是那些处理敏感数据或执行关键操作的组件。在CI/CD流水线中集成自动化安全扫描,对技能的每个版本进行静态和动态分析,建立持续集成的「安全门禁」。

项目方则要承担起生态责任,建立技能市场的严格「准入机制」,要求开发者提供身份验证和技能的安全说明,制定清晰的安全事件「应急响应」预案,包括快速下架、用户通知和损失评估。通过漏洞赏金计划鼓励白帽黑客发现安全问题,通过安全教育提升整个生态的安全意识,构建健康的「安全文化」。

在智能时代重新定义信任边界

341个恶意技能不仅仅是一次安全事件,它是一次边界重划的宣言。这个边界的一侧,是AI Agent作为生产力工具带来的无限可能;另一侧,是攻击者利用人类与AI新型信任关系进行的降维打击。过去,我们在操作系统、应用程序和网络协议层面建立安全防线。现在,我们必须在意图与执行的转换层建立新的防线。这条防线保护的不再仅仅是数据和系统,而是人类与AI协作的信任基础。

对于Web3世界,这一挑战尤为严峻。Web3的核心承诺是将控制权从中心化机构交还给个人,而AI Agent可能成为这一承诺的「特洛伊木马」——表面上赋予用户更强大的控制能力,实际上引入了新的中心化风险点。如果用户必须完全信任AI Agent才能安全地管理自己的加密资产,那么「自己的密钥,自己的资产」这一核心理念将名存实亡。解决方案不会来自单一技术或单一团队。它需要安全研究者、AI开发者、区块链工程师和终端用户的共同参与。需要新的安全协议、新的审计标准、新的治理模式。但最重要的是,需要一场认知的觉醒:在拥抱AI带来的效率革命的同时,我们必须以同等甚至更高的警惕,守护人与机器之间那道正在被重新定义的信任边界。341个恶意技能是警报,也是契机。它迫使我们在AI Agent成为主流之前,就必须面对并解决其最深刻的安全挑战。这场战役的胜负,将决定我们是走向一个人人可安全使用智能代理的未来,还是步入一个每个AI助手都可能成为潜在攻击者的黑暗森林。选择,就在当下。