3月5日,CertiK安全团队发现 OrdiZK精心策划了一场退出骗局 。在这起事件中,诈骗者使用了囤积交易手续费、恶意抛售以及滥用管理权等方式窃取了约140万美元用户资金。

该事件是2024年发生的第6起退出骗局。迄今为止,2024年退出骗局造成的总损失已超过 6400万美元 。

事件概况

OrdiZK宣称自己是以太坊网络和比特币网络之间的隐私跨链桥。根据其已删除公告,他们还声称能够在Solana和Avalanche等其他网络之间进行跨链。

该项目的部署者创建了两个OZK代币合约以及若干个质押合约。部署者和金库钱包的初始资金来自ChangeNOW,部署者接收资金后将其存入FixFloat。目前,我们还无法具体识别资金来源地址的身份。

OrdiZK的项目名称囊括当前两大行业热点,十分吸引眼球。项目上线后,项目方通过 宣传高额回报 来吸引用户参与。在OrdiZK已删除的一篇公告中我们可以看到,他们宣称OZK的质押年化收益达到了 夸张的321.8% 。

骗局时间线

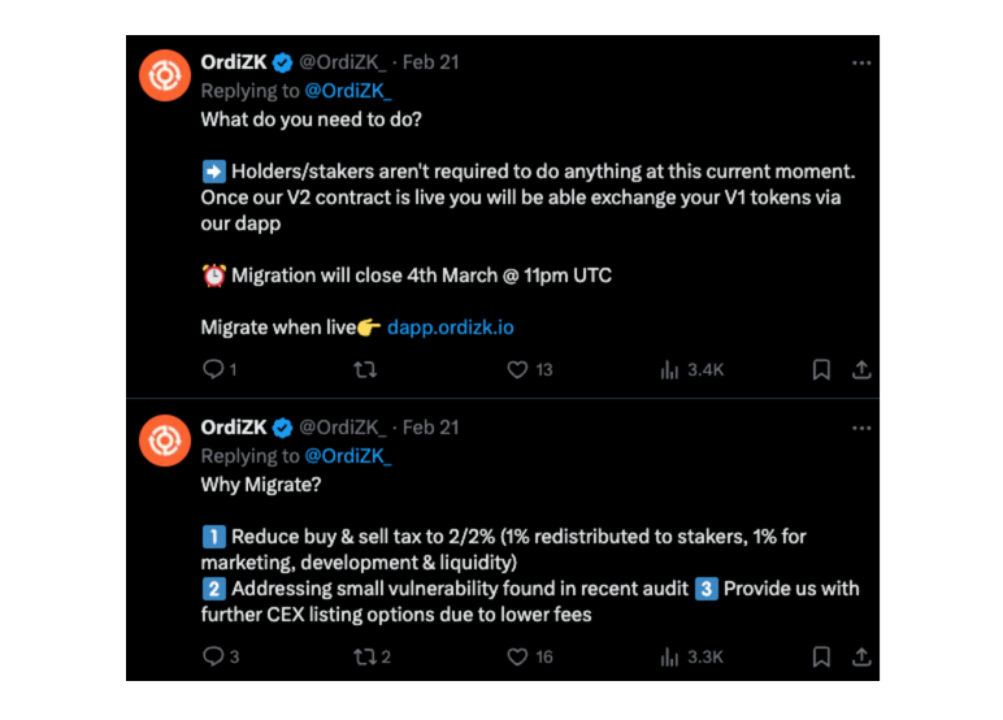

2月21日,OrdiZK通过其X账户声称,他们将把合约迁移至V2,新合约将于2月26日创建,用户可以在3月4日之前进行迁移。

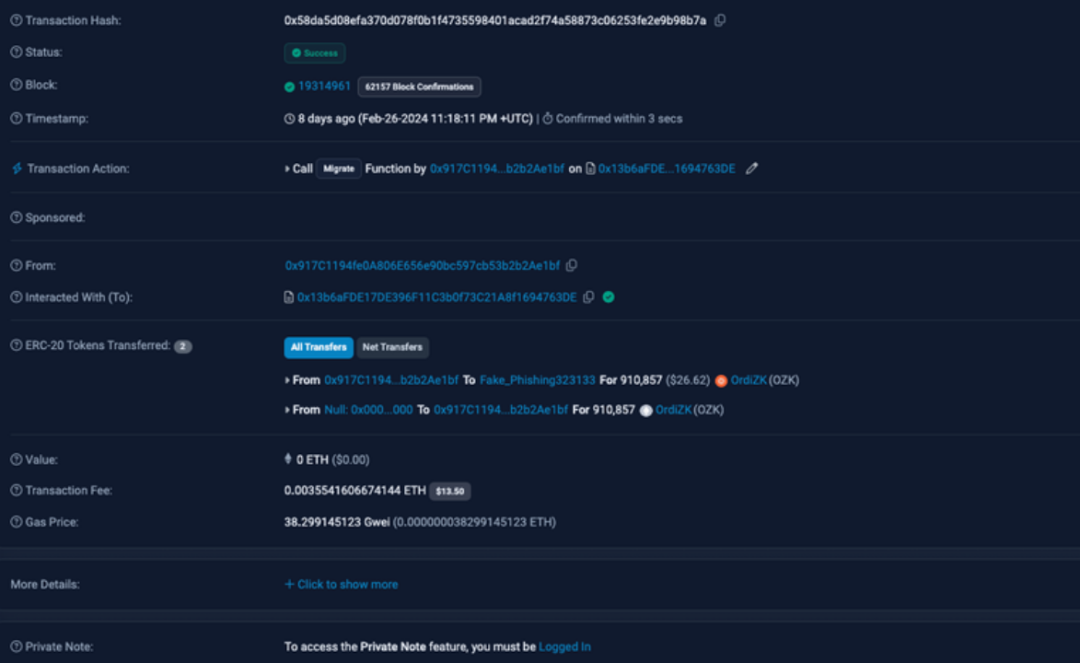

研究该迁移机制后发现,当用户调用“迁移”功能时, 他们的V1 OZK代币将转移到部署者钱包 (后来标记为Fake_Phishing323133),之后会获得V2 OZK代币。案例见下图:

这次迁移的实质性后果是部署者地址开始囤积大量OZK代币。值得注意的是,这次迁移是OrdiZK项目上线后不久就宣布的,官方号称这次迁移是为了解决审计中发现的一个小错误。

迁移截止后的3月5日,OrdiZK部署者以35.65 ETH(约13.4万美元)的价格从旧合约中出售了4.89亿个OZK, 导致了高达98%的价格滑点 。

当时,用户们还未必意识到自己已经成为骗局受害者。因为按照项目官方的消息,售出旧代币后的流动性应该会添加到新代币合约中。

然而,这些资金并未从V1合约中添加到V2的流动性池中, 而是保留在了部署者的钱包中 。

3月5日,在出售V1代币后的12小时内,部署者又以57.64 ETH(约21.4万美元)出售了新合约中的4.54亿个OZK,在OZK V2流动性池内造成98%的滑点。

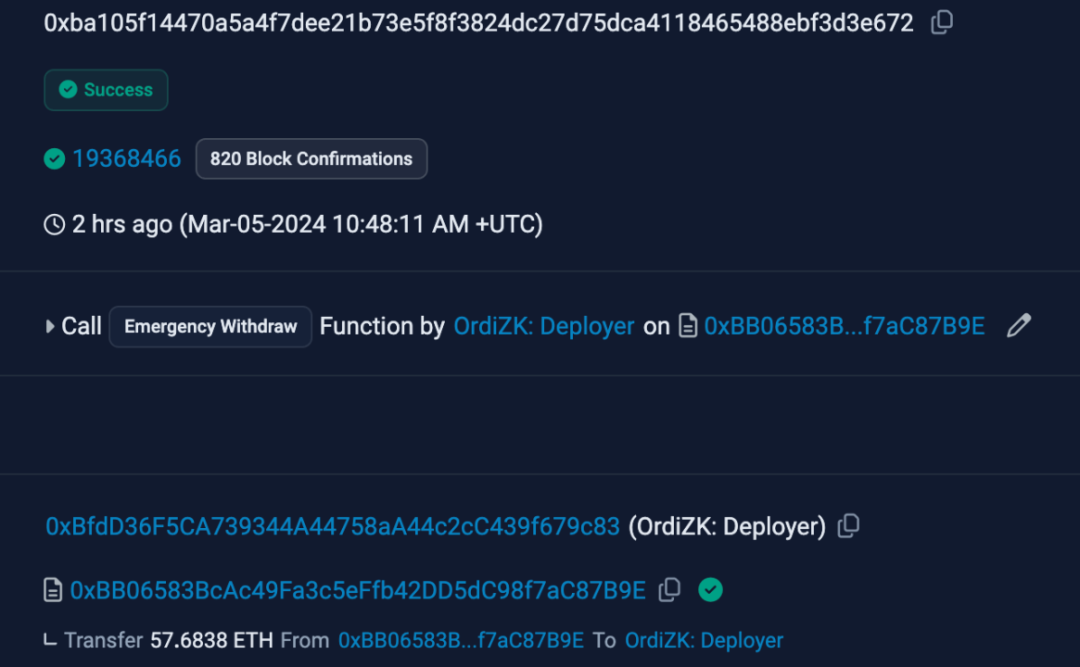

随后,部署者两次调用了EmergencyWithdraw函数,从OZK质押合约中分别提取了57.68 ETH和0.90 ETH。

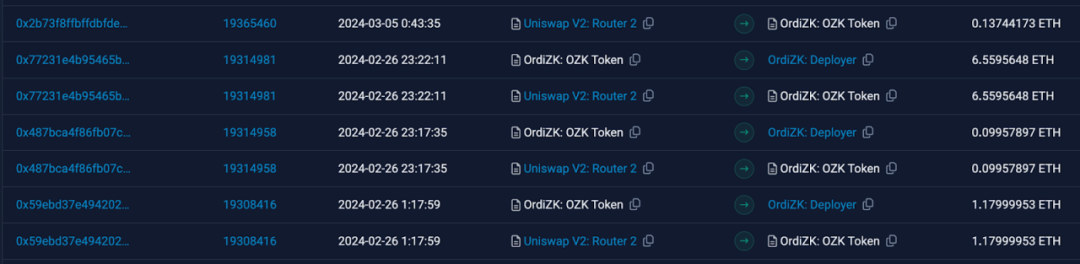

除了两次抛售和紧急提取质押之外,部署者还在项目在线期间积极囤积交易手续费。

据CertiK安全团队估计,OrdiZK在此次退出骗局中通过以上多种方式造成的损失 约为140万美元 。

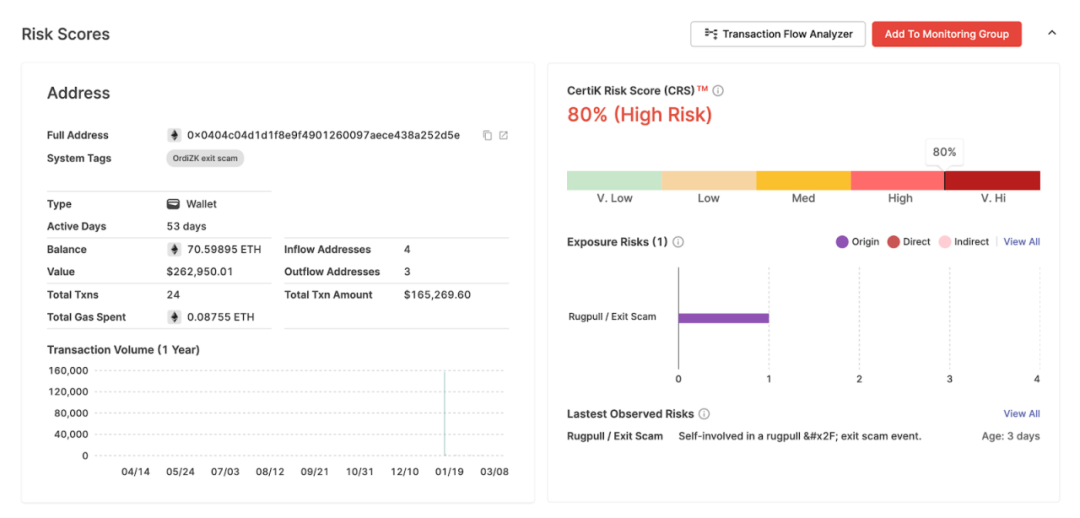

资金动向

OrdiZK还有两个额外的项目钱包地址、一个营销钱包和一个财务钱包。1月12日,营销钱包被注入70.5 ETH的资金,目前仍持有46.66 ETH。金库钱包于1月15日获得了75 ETH的资金注入,用于创建质押合约,目前钱包中仍持有70ETH。

该项目当前钱包中总共持有 约147万美元 的资产,具体情况如下:

ozk部署者:277.89 ETH(约1,037,125美元)

ozk-treasury.eth:70.59 ETH(约263,482美元)

ozk-marketing.eth:46.66 ETH(约173,899美元)

写在最后

除去造成5650万美元损失的BitForex事件, OrdiZK退出骗局是今年造成损失最大的跑路事件 。随着ERC-404等创新实验性标准的出现以及比特币生态的热度达到历史新高,我们可能会在2024年看到更多影响重大的退出骗局。

CertiK将继续监控此次骗局的后续进展,并在未来继续为大家带来最新安全监控动态,帮助社区时刻保持警惕,守卫行业安全。

如需,大家可在 CertiK SkyInsights 中继续关注OrdiZK退出骗局的信息与后续诈骗团伙的资金动态。